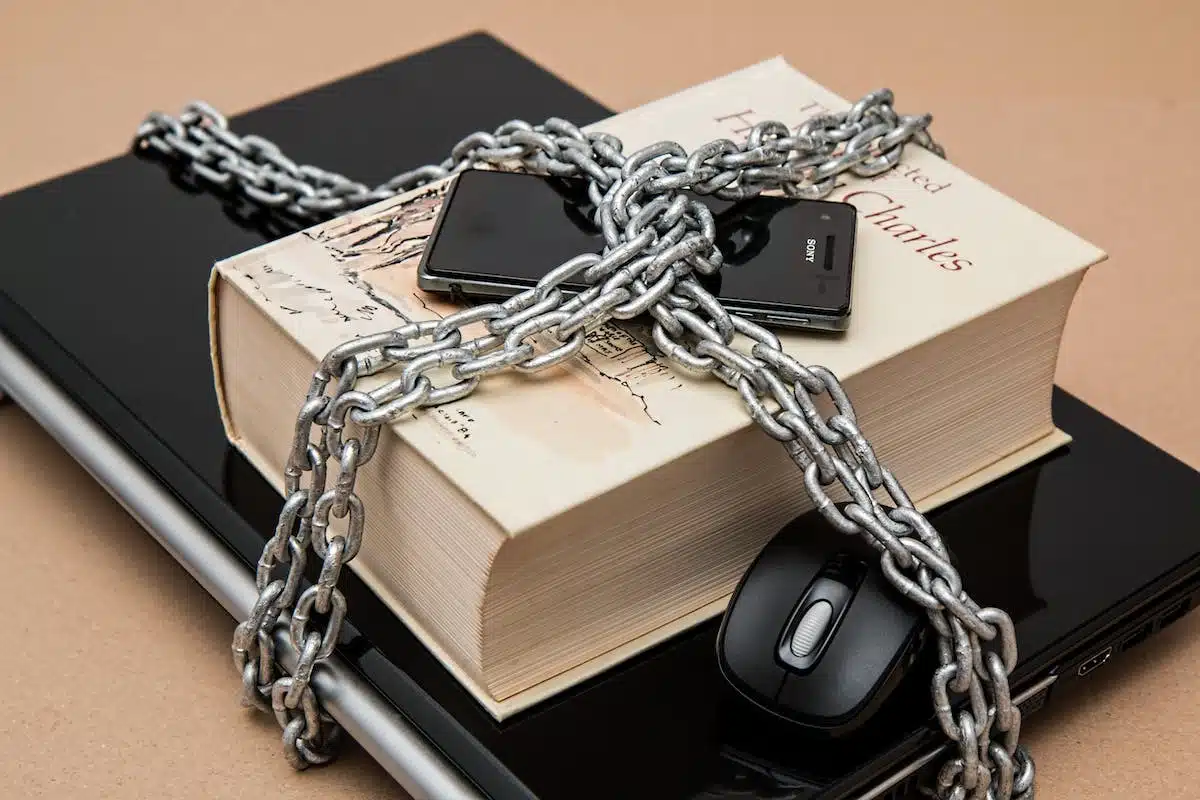

Dans une ère où l’information numérique est devenue une monnaie d’échange précieuse, la protection de nos données personnelles et professionnelles est primordiale. L’une des premières lignes de défense, et parfois la plus sous-estimée, est la création et la gestion de mots de passe sécurisés. Comment alors, dans ce vaste univers virtuel, naviguer en toute sécurité ? Quels sont les mécanismes à adopter pour garder hors de portée nos précieuses informations ? Éclairons ensemble cette zone d’ombre, en explorant les meilleures techniques de création et de gestion de mots de passe.

Dans la section dédiée à la création de mots de passe sécurisés, il faut utiliser des mots de passe longs et complexes, en combinant des lettres majuscules et minuscules, des chiffres et des caractères spéciaux. Évitez les mots évidents ou prévisibles comme votre date de naissance ou le nom de votre animal domestique. Pensez plutôt à des combinaisons aléatoires qui vous sont propres.

La gestion des mots de passe est aussi cruciale dans notre quête pour protéger nos données sensibles. Il est recommandé d’utiliser un gestionnaire de mots de passe sûr et fiable pour stocker tous vos identifiants en un seul endroit sécurisé. Vous n’aurez plus besoin de mémoriser une multitude de codes différents et vous réduirez le risque d’utiliser le même mot de passe sur plusieurs plateformes.

Pour une gestion optimale de vos mots de passe, il faut passer. Effectivement, changer ses codes d’accès de manière fréquente permet de renforcer la sécurité en limitant les risques liés à une éventuelle compromission.

Il est préférable d’éviter l’utilisation du même mot de passe pour tous vos comptes sur différentes plateformes. Cette habitude courante peut s’avérer dangereuse si un pirate parvient à mettre la main sur votre mot de passe principal. Pour éviter cela, pensez à créer des combinaisons uniques et variées pour chaque compte que vous possédez.

Une autre bonne pratique consiste aussi à activer l’authentification multifactorielle (AMF). Ce mécanisme additionnel offre une couche supplémentaire de protection en demandant aux utilisateurs non seulement leur identifiant et leur mot de passe mais aussi un élément supplémentaire comme un code temporaire envoyé par SMS ou généré par une application dédiée.

N’oubliez pas que des attaquants tentent de collecter frauduleusement vos informations personnelles via des emails ou des sites web falsifiés. Soyez vigilant avant de donner tout type d’information personnelle ou sensible sur internet.

La création et la gestion adéquate des mots de passe sont fondamentales dans notre monde numérique hyperconnecté. La mise en place de bonnes pratiques permet de protéger efficacement vos données et d’éviter les conséquences néfastes souvent associées aux violations des comptes sécurisés. En suivant ces conseils, vous serez en mesure de dormir sur vos deux oreilles, en sachant que vos informations sensibles sont entre de bonnes mains.

Dans la jungle numérique d’aujourd’hui, où les hackers et les cybercriminels rôdent à chaque coin de rue virtuel, vous devez utiliser des mots de passe différents pour chaque compte que vous possédez.

Imaginez que vous utilisiez le même mot de passe pour votre boîte email, votre compte bancaire et vos comptes sur les réseaux sociaux. Si un pirate informatique parvient à intercepter ce précieux sésame, il aura alors accès à tous ces comptes simultanément. Les conséquences peuvent être désastreuses : vol d’identité, usurpation d’identité ou encore piratage financier sont autant de scénarios cauchemardesques qui peuvent se produire.

C’est pourquoi il est primordial d’établir une diversification dans vos choix de mots de passe. Optez pour des combinaisons complexes avec des caractères alphanumériques variés ainsi que des symboles spéciaux tels que # ! %.

Afin de faciliter la création et la gestion de vos mots de passe sécurisés, il existe aujourd’hui une multitude d’outils à votre disposition. Voici quelques-uns des plus efficaces :

Les gestionnaires de mots de passe : Ces logiciels vous permettent de stocker tous vos mots de passe en un seul endroit sécurisé, protégé par un mot de passe principal solide. Ils génèrent aussi des mots de passe aléatoires pour chaque compte que vous possédez, ce qui garantit leur complexité.

Les générateurs de mots de passe : Si vous préférez ne pas utiliser un gestionnaire, les générateurs peuvent être une alternative pratique. Ils créent des combinaisons complexes et impossibles à deviner en utilisant différents types de caractères comme les majuscules, les minuscules, les chiffres et les symboles.